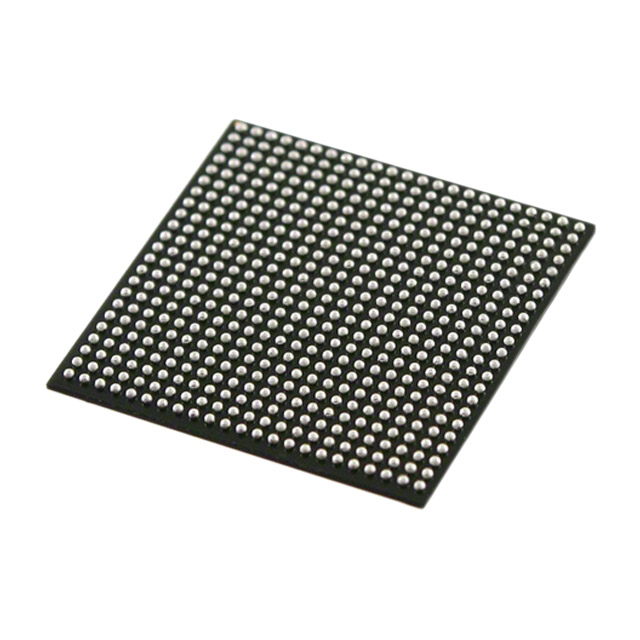

Componentes eletrônicos XCVU13P-2FLGA2577I Ic Chips circuitos integrados IC FPGA 448 I/O 2577FCBGA

Atributos do produto

| TIPO | DESCRIÇÃO |

| Categoria | Circuitos Integrados (ICs) |

| Fabricante | AMD Xilinx |

| Series | Virtex® UltraScale+™ |

| Pacote | Bandeja |

| Pacote padrão | 1 |

| Status do produto | Ativo |

| Número de LABs/CLBs | 216.000 |

| Número de elementos/células lógicas | 3780000 |

| Total de bits de RAM | 514867200 |

| Número de E/S | 448 |

| Tensão – Alimentação | 0,825 V ~ 0,876 V |

| Tipo de montagem | Montagem em superfície |

| Temperatura de operação | -40°C ~ 100°C (TJ) |

| Pacote/Caso | 2577-BBGA, FCBGA |

| Pacote de dispositivos do fornecedor | 2577-FCBGA (52,5×52,5) |

| Número básico do produto | XCVU13 |

Os dispositivos de segurança continuam a evoluir

A próxima geração de implementações de segurança de rede continua a evoluir e a passar por uma mudança arquitetônica de backup para implementações em linha.Com o início das implantações 5G e o aumento exponencial do número de dispositivos conectados, há uma necessidade urgente para as organizações revisitarem e modificarem a arquitetura utilizada para implementações de segurança.Os requisitos de rendimento e latência 5G estão transformando as redes de acesso, ao mesmo tempo que exigem segurança adicional.Esta evolução está impulsionando as seguintes mudanças na segurança da rede.

1. Taxas de transferência de segurança L2 (MACSec) e L3 mais altas.

2. a necessidade de análise baseada em políticas no lado da borda/acesso

3. Segurança baseada em aplicações que exige maior rendimento e conectividade.

4. o uso de IA e aprendizado de máquina para análise preditiva e identificação de malware

5. a implementação de novos algoritmos criptográficos impulsionando o desenvolvimento da criptografia pós-quântica (QPC).

Juntamente com os requisitos acima, tecnologias de rede como SD-WAN e 5G-UPF estão sendo cada vez mais adotadas, o que requer a implementação de fatiamento de rede, mais canais VPN e classificação mais profunda de pacotes.Na geração atual de implementações de segurança de rede, a maior parte da segurança de aplicativos é tratada por meio de software executado na CPU.Embora o desempenho da CPU tenha aumentado em termos de número de núcleos e poder de processamento, os crescentes requisitos de rendimento ainda não podem ser resolvidos por uma implementação pura de software.

Os requisitos de segurança de aplicativos baseados em políticas mudam constantemente, portanto, a maioria das soluções prontas para uso só pode lidar com um conjunto fixo de cabeçalhos de tráfego e protocolos de criptografia.Devido a essas limitações de software e implementações fixas baseadas em ASIC, o hardware programável e flexível fornece a solução perfeita para implementar segurança de aplicativos baseada em políticas e resolve os desafios de latência de outras arquiteturas programáveis baseadas em NPU.

O SoC flexível possui uma interface de rede totalmente reforçada, IP criptográfico e lógica e memória programáveis para implementar milhões de regras de política por meio de processamento de aplicativos com estado, como TLS e mecanismos de pesquisa de expressões regulares.

Dispositivos adaptativos são a escolha ideal

O uso de dispositivos Xilinx em dispositivos de segurança de próxima geração não apenas aborda problemas de rendimento e latência, mas outros benefícios incluem a habilitação de novas tecnologias, como modelos de aprendizado de máquina, Secure Access Service Edge (SASE) e criptografia pós-quântica.

Os dispositivos Xilinx fornecem a plataforma ideal para aceleração de hardware para essas tecnologias, já que os requisitos de desempenho não podem ser atendidos com implementações apenas de software.A Xilinx está continuamente desenvolvendo e atualizando IP, ferramentas, software e projetos de referência para soluções de segurança de rede existentes e de próxima geração.

Além disso, os dispositivos Xilinx oferecem arquiteturas de memória líderes do setor com IP de pesquisa suave de classificação de fluxo, tornando-os a melhor escolha para segurança de rede e aplicativos de firewall.

Usando FPGAs como processadores de tráfego para segurança de rede

O tráfego de e para dispositivos de segurança (firewalls) é criptografado em vários níveis, e a criptografia/descriptografia L2 (MACSec) é processada nos nós da rede da camada de link (L2) (switches e roteadores).O processamento além do L2 (camada MAC) normalmente inclui análise mais profunda, descriptografia de túnel L3 (IPSec) e tráfego SSL criptografado com tráfego TCP/UDP.O processamento de pacotes envolve a análise e classificação de pacotes recebidos e o processamento de grandes volumes de tráfego (1-20M) com alto rendimento (25-400Gb/s).

Devido ao grande número de recursos de computação (núcleos) necessários, as NPUs podem ser usadas para processamento de pacotes com velocidade relativamente mais alta, mas o processamento de tráfego escalonável de baixo latência e alto desempenho não é possível porque o tráfego é processado usando núcleos MIPS/RISC e agendando tais núcleos. com base na sua disponibilidade é difícil.O uso de dispositivos de segurança baseados em FPGA pode eliminar efetivamente essas limitações das arquiteturas baseadas em CPU e NPU.

.png)